关于抓包绕过这个问题是移动安全测试中的第一道门槛,这道门槛跨不过去你测个der。

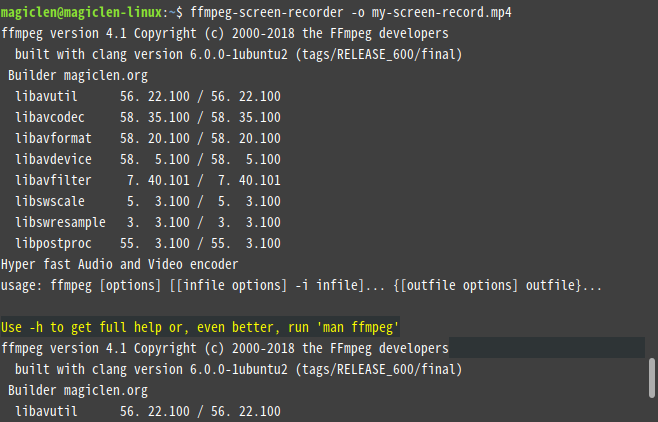

如果上述我更新的抓包模块还是无法让你绕过你要测的app,那就是试试的Brida扩展,至于这个扩展如何用请谷歌搜索。使用brida的时候需要推送frida的端到模拟器,不过本模拟器装了图形化的启停frida工具,名字叫,不需要你自己手动一通adb了。模拟器启动frida之后转发模拟器的frida端口到PC客户机命令如下:

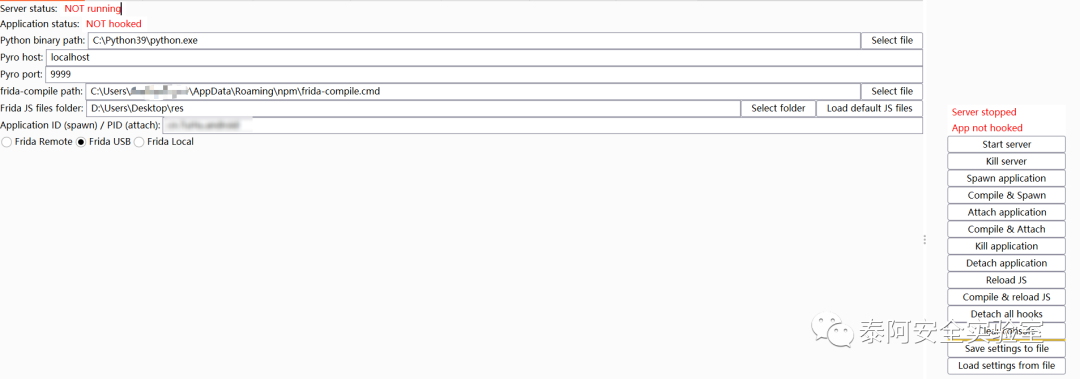

adb forward tcp:27042 tcp:27042 adb forward tcp:27043 tcp:27043在安装brida依赖模块的时候可能会出坑,先自己解决如果还是无法解决进群发问题我来帮你瞅瞅(不收费),相关依赖软件安装配置好的图应该如下

关于frida js files 的路径请git 克隆Brida仓库之后定位到克隆的Brida仓库的res文件即可,请勿路径有中文等等或者过长。基本没什么问题。最大的坑注意了,请勿npm安装最新的frida-因为新版没有目前版本brida的-x选项,请使用这条命令安装指定版本。

npm install frida-compile@9.0.5都装完配置好之后,先启动模拟器的frida的服务端之后启动的Brida填好应用的包名点击spawn或者(两者的差异自己谷歌即可)即可雷电模拟器如何配置代理网络,抓包看能否能够成功抓到对应app的https包。

基本新版的更新点都在上述所说,感谢各位关注。希望大家多多支持用爱发电给大家更新的我!

如何安装配置brida的文章地址:%E7%8E%AF%E5%A2%83%E4%B8%8B%E7%9A%%E6%8F%92%E4%BB%B6%E9%85%8D%E7%BD%AE/,请结合我上面写的坑的点去操作别死脑筋只跟着文中操作!

新版图如下:

交流群限时扫码加入

系统介绍

系统锁屏密码为:1234

泰阿移动安全渗透测试专用模拟器已经安装配置好了常用的软件,达到开箱即用。有些文章没有描述到的工具各位可以自己安装去使用看看雷电模拟器如何配置代理网络,教程网络直接搜索应用名称即可。

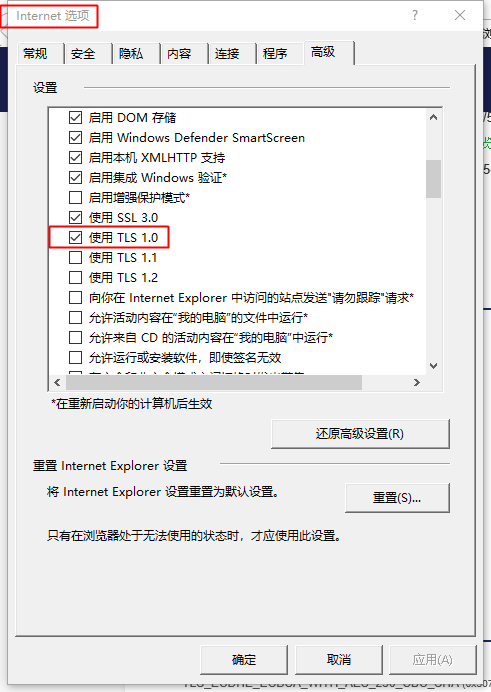

抓包

如,,的抓包证书都已安装配置,日常配置代理不用从网络配置那手动设置代理,直接使用桌面的drony软件去设置vpn一样的代理更快捷功能更强大,可以达到抓指定app的包的效果。

只需你电脑有这三款抓包工具其中一个就可以直接进行应用抓包,对应基本的应用防抓包也安装了对应的绕过插件方便日常测试。

算法助手APP可以hook软件的加密算法具体的使用教程各位可以去看雪论坛搜索,日常测试应该会帮助你一些。

安装了插件抓取加密包。具体的使用教程可以看这篇文章:

脱壳

配备了MDex,mHook管理器,反射大师,Fdex2这四款脱壳工具足以应对一般的app加固,这四个还不行那就得靠你自己的技术了。

自动化测试

自动化安卓测试安装了 agent,只需你电脑安装客户端即可进行快速进行安卓客户端安全自动化测试。

关于的使用教程可以看公众号之前发的文章

标题为:如何挖掘SRC漏洞平台移动端漏洞技巧和教程这篇文章!

关于Hook:我安装了图形化的Frida一键开关的软件再也不用去命令行手敲启动frida啦,只需要启动桌面APP的或者即可。

剩下的就看你frida和的代码编写能力了!

关于自动化的软件怎么能少了MT管理器呢,用过的人都说硬邦邦,作者买了MT管理器的永久会员。

各位从事移动端安全的人可以考虑入手一个这个软件因为真的太方便了(非软文推荐是真的好用)。

测试环境锁屏界面

评论留言